[ad_1]

Características

Construido sobre una arquitectura de confianza cero, garantiza un acceso seguro mediante solicitud Autenticación En cada paso, reduciendo la superficie de ataque. La plataforma está basada en la nube, lo que la hace altamente escalable y adaptable a las necesidades comerciales modernas, lo que significa que no es solo un cliente VPN sino un paquete de seguridad integral dirigido a empresas y negocios.

Twingate admite la autenticación de dispositivos y se integra con proveedores de inicio de sesión único (SSO) como Okta y Azure AD, lo que simplifica la gestión de identidades en equipos distribuidos. Además, Twingate ofrece una gama de integraciones con la gestión de dispositivos móviles y Protección de terminales Vendedores. Puede encontrar su lista completa de integraciones en Su ubicación.

A diferencia de las VPN tradicionales que dependen de un único punto de falla, Twingate separa los niveles de identidad, control y datos, lo que garantiza mayor resiliencia y seguridad. Todas las comunicaciones de los usuarios están cifradas de extremo a extremo, mientras que el acceso del usuario se otorga (o deniega) en tiempo real en función de información contextual como la identidad del usuario, el estado de seguridad del dispositivo, la hora de inicio de sesión y la geolocalización del usuario o dispositivo. Estos datos se utilizan junto con políticas de acceso definidas por el administrador para garantizar políticas de control de acceso seguras y personalizadas.

Hablando de configurar políticas, todo se hace a través de la consola de administración, que es fácil de usar y cuenta con una interfaz de usuario moderna. A través de la consola administrativa basada en web, los administradores pueden obtener detalles granulares, ver informes, uso de recursos y agregar o eliminar usuarios. El detalle se extiende a la configuración por uso, por dispositivo y por recurso. Esto permite a los administradores imponer controles de acceso estrictos mediante la aplicación del principio de privilegio mínimo, lo que reduce el riesgo de acceso no autorizado a la cuenta. También garantiza el cumplimiento de las regulaciones que imponen niveles más altos de seguridad para cuentas confidenciales o privilegiadas.

Twingate rastrea toda la actividad de la red, registra los intentos de acceso de cada usuario y proporciona información detallada sobre los recursos específicos. Para fines de generación de informes y registros, también puede integrarse con plataformas de registro como DataDog, Elastic y Splunk para mejorar las capacidades de generación de informes. Sin embargo, la plataforma en sí tiene suficiente poder de generación de informes sin necesidad de integraciones, a menos que tenga necesidades y requisitos específicos.

Precios y planes

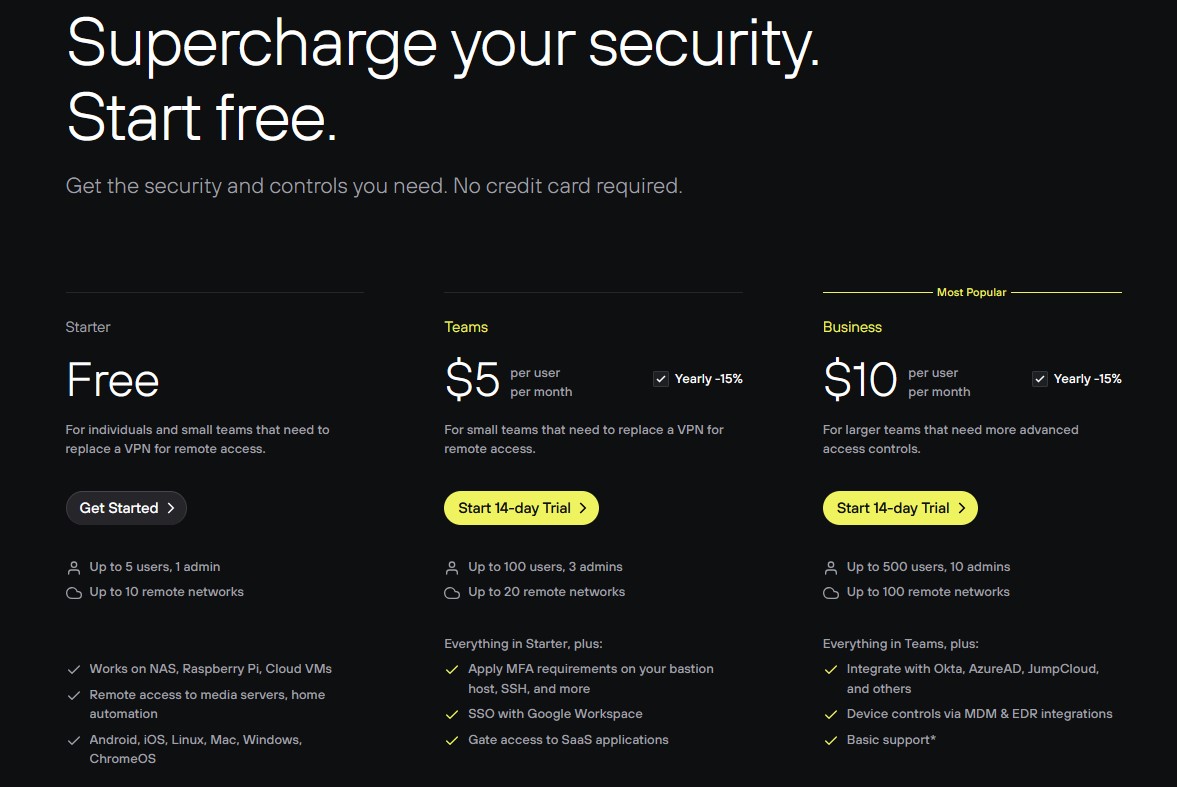

Twingate ofrece planes de precios flexibles con el Plan Inicial que no cuesta nada y permite hasta 5 usuarios y 10 redes remotas, lo que lo hace ideal para equipos pequeños o aquellos que desean explorar la plataforma sin un compromiso financiero. Para equipos en crecimiento, el plan Teams cuesta $5 por usuario por mes, admite hasta 100 usuarios y 20 redes, junto con una prueba gratuita de 14 días y garantía de devolución de dinero.

Para organizaciones más grandes, el plan Business tiene un precio de $10 por usuario por mes y brinda soporte para hasta 500 usuarios y 100 redes. Incluye funciones más avanzadas, como integraciones mejoradas y opciones de administración, lo que lo hace adecuado para empresas con necesidades de seguridad más complejas. Este plan también garantiza la escalabilidad, con opciones de expansión a medida que crece la organización.

Finalmente, el plan Enterprise ofrece precios y funciones personalizados según los requisitos comerciales específicos. Las empresas interesadas en este plan deberán comunicarse con el equipo de ventas de Twingate para crear un paquete personalizado. El plan Enterprise está diseñado para empresas con necesidades de acceso remoto a gran escala, brindando el más alto nivel de flexibilidad, soporte y capacidades de integración.

Tenga en cuenta que si elige probar Twingate a través del plan gratuito, estará limitado en términos de integraciones y capacidades de DNS, pero todo esto está incluido en los planes pagos.

actuación

Debido a su diseño, Twingate ofrece velocidades promedio más rápidas en comparación con las VPN comerciales tradicionales. Las velocidades máximas y mínimas que experimentan los usuarios dependen principalmente de su conexión a Internet. Los factores que afectan el rendimiento incluyen el tipo de tráfico que se genera, Twingate utiliza tecnología de túnel dividido para enrutar solo datos relacionados con el negocio a través de su red, protocolos de cifrado y condiciones generales de la red. Esto garantiza un flujo de datos eficiente y reduce la latencia de las actividades comerciales.

Además, la consola de gestión de la nube funcionó perfectamente durante las pruebas, sin ningún problema. No experimentamos ninguna desaceleración ni accidentes.

Privacidad y seguridad

Twingate utiliza cifrado AES-256 y protocolos SSL/TLS para asegurar las transferencias de datos y proteger la información empresarial de las amenazas cibernéticas. Además, integra capacidades de autenticación multifactor (MFA) e inicio de sesión único (SSO). La función de túnel dividido antes mencionada enruta el tráfico empresarial a través de “túneles” cifrados mientras mantiene el flujo de datos no esenciales a través de la VPN. Además, el hecho de que Twingate utilice un enfoque Zero Trust significa que los protocolos de verificación estrictos requieren la verificación de cada usuario y dispositivo antes de que se conceda el acceso, lo que garantiza que solo las entidades verificadas puedan interactuar con recursos confidenciales.

Además, permite a las empresas implementar los controles de seguridad necesarios para cumplir con diversos estándares regulatorios como CPRA, GDPR, PCI DSS y SOC 2.

apoya

Twingate brinda soporte a través de un sistema de tickets, mensajería y correo electrónico. Aunque es posible que la ayuda no siempre esté disponible de inmediato, las guías completas y las preguntas frecuentes son especialmente útiles para abordar problemas comunes. Estos recursos proporcionan instrucciones detalladas, lo que facilita la resolución de problemas de forma independiente. En general, los materiales escritos y las opciones de soporte pueden ser útiles, pero su disponibilidad puede variar según sus necesidades y el momento de su solicitud de asistencia.

Alternativas

Se puede encontrar una oferta igualmente atractiva con NordLayer Business VPN, que también ofrece un paquete de seguridad completo, protocolos de seguridad sofisticados y un enfoque ZTNA. Disfrutamos un poco más de la interfaz de usuario de NordLayer, pero eso es sólo una preferencia personal. Sin embargo, no existen planes gratuitos y tendrás que pagar un poco más por usuario. Sin embargo, obtienes un poco más en comparación con el Twingate. Su protocolo VPN es rápido y seguro y puedes contar con velocidades de hasta 1 Gbps sin importar el plan de precios que elijas. Es importante tener en cuenta que las funciones adicionales como la conexión automática, ThreatBlock y Cloud Firewall ponen el listón alto para la competencia, por lo que debes considerarlas si necesitas una seguridad más sofisticada.

Otra posible alternativa es Check Point VPN Solution, que está más orientada a empresas más grandes que no temen gastar mucho dinero en soluciones premium. Por supuesto, para estar completamente cubierto aquí, recomendamos utilizar la combinación de hardware + software que ofrece Check Point, ya que esto garantizará que obtenga el enfoque ZTNA y acceso a todas las comodidades. La consola de administración es potente y cuenta con detalles que van desde la incorporación hasta los informes y en todos los puntos de contacto. Aunque potente, para los recién llegados a este campo, configurar todo el sistema puede ser una tarea desalentadora. El precio no está disponible públicamente, ya que depende del tamaño de su empresa y de las necesidades específicas que tenga. Pero ten por seguro que no es la solución más barata del mercado, pero con la oferta que ofrece no puede serlo.

Fallo final

Dicho todo esto, podemos concluir que Twingate es una solución eficaz y eficiente para el acceso a la red sin confianza. Si es una organización o empresa que busca proteger los recursos corporativos, pero desea tener una fuerza laboral remota que pueda acceder a sus recursos de manera fácil y segura sin causar demasiada fricción entre los usuarios, Twingate puede ser la herramienta para usted.

La alta precisión seguramente acelerará y asegurará los negocios para las organizaciones en industrias altamente reguladas, que es una de las áreas que la empresa pretende lograr. Otro beneficio es que esta complejidad no se traduce en una interfaz de usuario compleja y molesta, sino en un entorno de nube muy fácil de usar e intuitivo.

Ciertamente no es la mejor opción del mercado, pero cumple con la mayoría de los requisitos y al mismo tiempo proporciona una escalabilidad sencilla que no le costará mucho dinero. Lo que es igualmente importante es que puede pedirle a su departamento de TI que lance la versión gratuita, pruebe el rendimiento y vea si es adecuada para usted antes de decidir escalarla.

[ad_2]

Source Article Link